Samba védelem helyi hálózaton – WireGuard alapú izoláció

2026-04-06

Műhely #linux #adatvédelem #android #samba #wireguard #hálózat #biztonság

WireGuard és tűzfalzónák – Samba elérés csak VPN kapcsolaton keresztül

A Mobiltelefon és számítógép közötti biztonságos adatátvitel helyi hálózaton is cikkben a teljes rendszer alapját mutattam be, majd a következő részben a Samba konfiguráció paramétereit vettük végig. A következő lépés a hálózati biztonsági réteg megértése: hogyan lehet elérni, hogy a fájlmegosztás megmaradjon a helyi hálózat maximális sebességén, mégis egy izolált, biztonságos kapcsolaton keresztül működjön.

Olvasási idő: ~12 perc

Nehézségi szint: középhaladó

Fő platform: Linux

Kliens platformok: Android, Windows, iOS, macOS

Első ránézésre akár felmerülhet az a gondolat is, hogy egy VPN használata helyi hálózaton felesleges bonyolítás, hiszen egy otthoni LAN alapvetően megbízható környezetnek számít. A gyakorlatban azonban a Samba egy hálózati szolgáltatás, amely – mint minden nyitott szolgáltatás – potenciális támadási felületet jelenthet, különösen akkor, ha a hálózaton nem kizárólag saját, kontrollált eszközök találhatók.

Egy másik hálózatra csatlakozó laptop vagy telefon esetén például nem garantálható, hogy azon nem fut kompromittált szoftver, rootkit vagy hálózati szkenner. Egy fertőzött eszköz automatikusan végigpróbálhatja a hálózati szolgáltatásokat, és egy publikus Samba port ilyen esetben felesleges kockázatot jelenthet.

Természetesen a legfontosabb biztonsági tényező mindig a megfelelő környezet kialakítása, a tudatos eszközhasználat és az edukáció. Egy jól karbantartott otthoni hálózatban ez a kockázat alacsony, mégis előfordulhatnak átmeneti helyzetek – például vendégek, ideiglenes eszközök vagy más hálózati környezetek –, ahol egy ilyen izolációs réteg extra védelmet ad. A WireGuard használata ebben a modellben nem a paranoia része, hanem egy egyszerű és elegáns módja annak, hogy a fájlmegosztás csak hitelesített kapcsolaton keresztül legyen elérhető.

A cél nem az interneten keresztüli VPN használat volt, hanem egy olyan helyi hálózati architektúra kialakítása, amely megtartja a LAN sebességet, nem használ felhőt, nem lassítja a másolást, mégis csak hitelesített kapcsolaton enged hozzáférést.

Ez gyakorlatban azt jelenti, hogy a Samba továbbra is helyi hálózaton működik, de csak egy WireGuard VPN kapcsolaton keresztül érhető el.

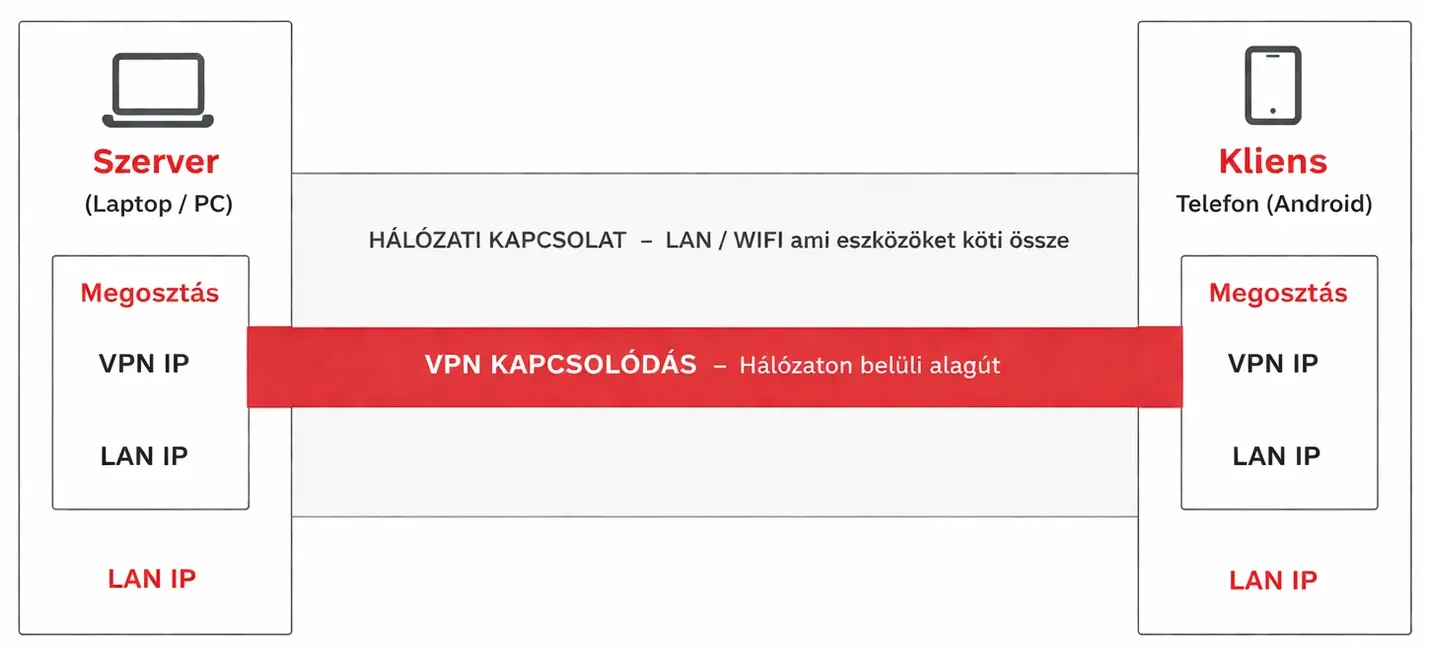

Hálózati architektúra áttekintése

A működés könnyebben érthető, ha a teljes kapcsolatot egy egyszerű logikai modellben nézzük:

A modell lényege:

LAN oldal → csak WireGuard port nyitott

VPN oldal → Samba elérhető

Ez azt jelenti:

Normál hálózat → izolált Samba

VPN kapcsolat → teljes hozzáférés

A biztonsági modell lényege

A felépítés alapelve egyszerű: a normál LAN interfész nem engedi a Samba kapcsolatot, kizárólag a WireGuard port érhető el. A VPN kapcsolat felépülése után viszont a kliens már elérheti a megosztásokat.

Ez a gyakorlatban azt eredményezi, hogy VPN nélkül nincs fájlmegosztás, VPN kapcsolat után viszont a rendszer teljes funkcionalitással használható. Ez egy egyszerű, mégis hatékony védelmi modell, amely nem bonyolítja a használatot.

Fontos hálózati alapfeltétel – fix IP a szervernek

A WireGuard endpoint stabil működéséhez fontos, hogy a Linux gép ne változó IP címet kapjon. Ez legegyszerűbben router oldali DHCP hozzárendeléssel oldható meg.

Alternatív megoldás a statikus IP, de ilyenkor figyelni kell az IP ütközésre. Célszerű például:

192.168.1.10 – 192.168.1.99 tartományból választani.

Fontos megjegyzés:

A cikkben szereplő IP-k példák. Minden hálózat eltérő.

WireGuard telepítése

Ubuntu / Linux Mint:

sudo apt install wireguard

Fedora:

sudo dnf install wireguard-tools

WireGuard kulcsok létrehozása

wg genkey | tee privatekey | wg pubkey > publickey

WireGuard szerver konfiguráció

sudo nano /etc/wireguard/wg0.conf

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = SERVER_PRIVATE_KEY

[Peer]

PublicKey = PHONE_PUBLIC_KEY

AllowedIPs = 10.0.0.2/32

WireGuard indítása

sudo systemctl enable wg-quick@wg0

sudo systemctl start wg-quick@wg0

wg

Firewalld zóna alapú védelem

A firewalld egyik nagy előnye, hogy interfész alapú zónákat használ. Ez azt jelenti, hogy nem globálisan nyitunk portokat, hanem hálózati csatolóhoz rendelünk szabályokat.

Ez egy sokkal tisztább biztonsági modell.

A cikk CLI példákat használ, mert ezek pontosak és reprodukálhatók. Ugyanakkor desktop rendszeren a firewall-applet grafikus felület is nagy segítséget adhat az ellenőrzéshez.

Telepítés ha nincs:

sudo apt install firewall-applet

Ez lehetővé teszi:

- zónák vizuális ellenőrzését

- interfészek hozzárendelését

- szolgáltatások áttekintését

- gyors hibakeresést

Ez különösen hasznos finomhangoláskor.

wghome zóna létrehozása

sudo firewall-cmd --permanent --new-zone=wghome

firewall-cmd --get-zones

WireGuard port engedélyezése

sudo firewall-cmd --permanent --zone=wghome --add-port=51820/udp

LAN interfész áthelyezése wghome zónába

sudo firewall-cmd --permanent --zone=wghome --change-interface=enp3s0

sudo firewall-cmd --permanent --zone=wghome --change-interface=wlp2s0

firewall-cmd --get-active-zones

VPN interfész home zónába helyezése

sudo firewall-cmd --permanent --zone=home --add-interface=wg0

Samba engedélyezése a home zónában

sudo firewall-cmd --permanent --zone=home --add-service=samba

Konfiguráció aktiválása

sudo firewall-cmd --reload

Mit eredményez ez a működésben?

LAN kapcsolat esetén a Samba nem érhető el, mert a wghome zóna nem engedi a portokat. VPN kapcsolat után viszont azonnal elérhető.

Ez:

LAN sebesség

VPN izoláció

minimális overhead

Android WireGuard kliens konfiguráció

Address = 10.0.0.2/32

DNS = 10.0.0.1

AllowedIPs = 10.0.0.0/24

Endpoint = 192.168.1.100:51820

PersistentKeepalive = 15

Teljes Android konfiguráció

[Interface]

PrivateKey = PHONE_PRIVATE_KEY

Address = 10.0.0.2/32

DNS = 10.0.0.1

[Peer]

PublicKey = SERVER_PUBLIC_KEY

Endpoint = 192.168.1.100:51820

AllowedIPs = 10.0.0.0/24

PersistentKeepalive = 15

Miért nem használok full tunnel VPN-t?

0.0.0.0/0

nem cél.

10.0.0.0/24

elegendő.

Ez:

gyorsabb

kisebb latency

kevesebb CPU

jobb akku

Kapcsolat ellenőrzése

smb://10.0.0.1

Miért kell PersistentKeepalive?

PersistentKeepalive = 15

mobil NAT miatt.

Biztonsági megjegyzés

A WireGuard kulcsok biztonsági azonosítók.

Ne publikáld őket.

Összegzés

Ez a WireGuard + firewalld modell lehetővé teszi, hogy a Samba LAN sebességgel működjön, mégis VPN izoláció mögött. A rendszer egyszerű, de jelentősen csökkenti a támadási felületet.

A sorozat következő részében

A következő részben a Fedora Linux Samba konfigurációját nézzük meg, külön kitérve:

- SELinux

- firewalld integráció

- modern alapértelmezések

- rövidebb config okai